Praxisleitfaden für Erkennung, Sofortmaßnahmen, Passwort-Reset, Malware-Entfernung, Backup-Wiederherstellung und dauerhafte Schutzmaßnahmen.

WordPress Hacker Angriffe sind für Website-Betreiber ein reales Geschäftsrisiko, nicht nur ein technisches Randthema. WordPress ist beliebt, flexibel und durch Plugins extrem erweiterbar. Genau diese Stärke macht es für automatisierte Angriffe attraktiv: Bots suchen permanent nach veralteten Erweiterungen, schwachen Passwörtern, falsch konfigurierten Servern, offenen Login-Schnittstellen und bekannten Schwachstellen. Ein Hack betrifft deshalb nicht nur große Portale. Auch lokale Dienstleister, Agenturseiten, WooCommerce-Shops, Vereinswebsites, Blogs, Mitgliederbereiche und Landingpages können kompromittiert werden.

Dieser Beitrag beantwortet die wichtigsten Fragen rund um wordpress hack wie erkenne ich, wordpress hacker schutzmaßnahmen, wordpress admin passwort zurücksetzen, wordpress malware entfernen, wordpress website gehackt was tun, wordpress plugin hack schutz und wordpress admin login hack schutz. Der Fokus liegt auf einem strukturierten Vorgehen: erst Anzeichen erkennen, dann Schaden begrenzen, Zugang sichern, Malware analysieren, bereinigen, Backups prüfen und anschließend nachhaltige Sicherheitsroutinen aufbauen.

Ein Hack zeigt sich nicht immer durch eine entstellte Startseite. Häufig läuft der Angriff im Hintergrund: Besucher werden nur unter bestimmten Bedingungen weitergeleitet, Suchmaschinen sehen andere Inhalte als echte Nutzer, ein versteckter Administrator wird angelegt, im Upload-Ordner liegt eine Backdoor, die Website versendet Phishing-Mails oder Spam-Seiten werden für SEO-Missbrauch generiert. Deshalb brauchst du eine Kombination aus Sichtprüfung, Log-Analyse, Benutzerprüfung, Datei-Integritätscheck, Malware-Scan und gutem Sicherheitsverständnis.

Für weiterführende Grundlagen sind offizielle und etablierte Quellen hilfreich: Die WordPress-Dokumentation zu gehackten Websites beschreibt erste Schritte nach einem Vorfall, die WordPress-Anleitung zum Zurücksetzen von Passwörtern erklärt mehrere Reset-Methoden, und OWASP liefert technische Hintergründe zu SQL Injection sowie Cross-Site Scripting.

Inhaltsnavigation: Angriffsarten · Hack erkennen · unsichere Plugins · SQL Injection · XSS · Brute Force · Passwort zurücksetzen · Malware entfernen · Sicherheitsplugins · Backup nach Hack · Notfall-Checkliste.

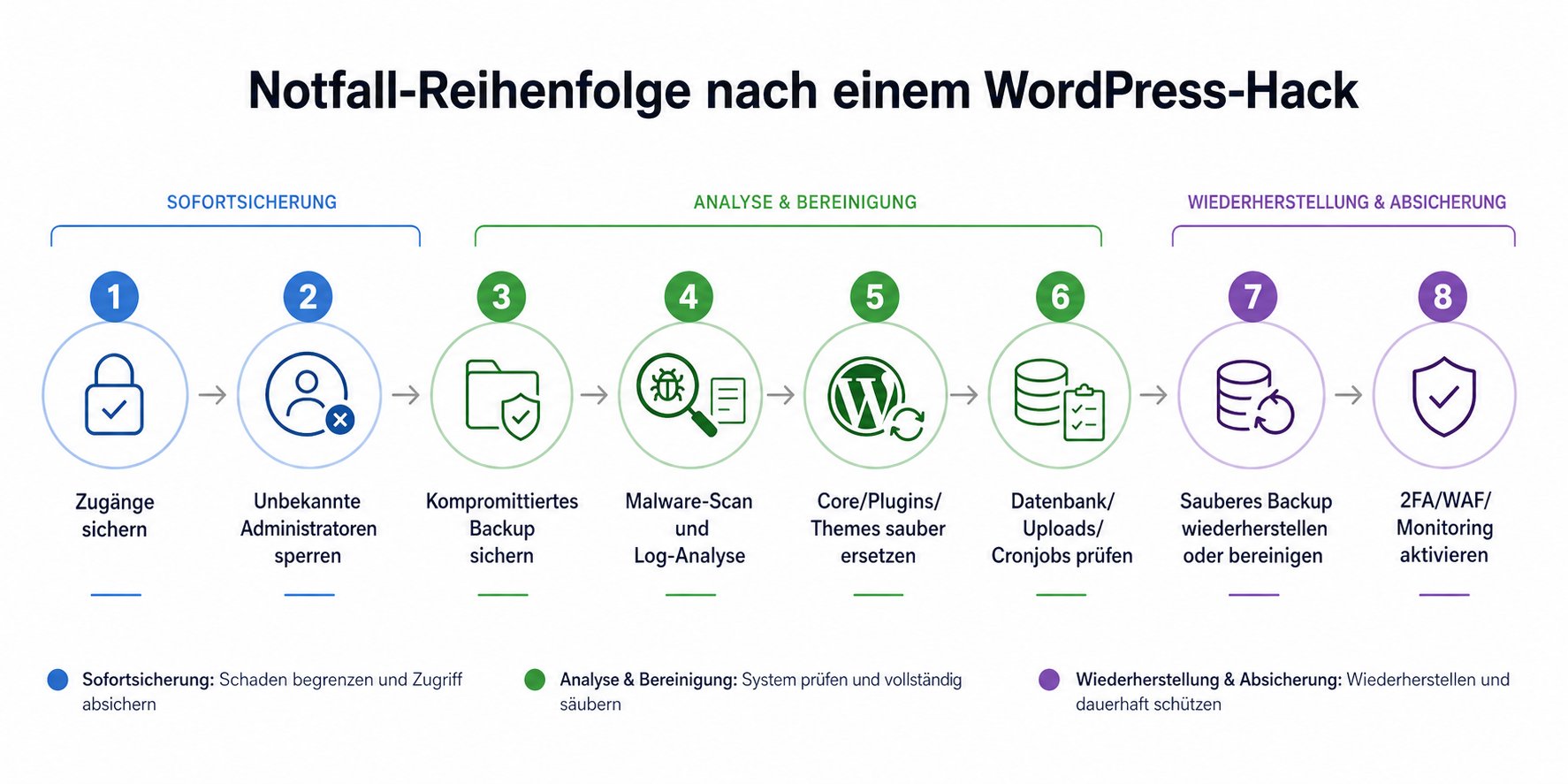

🚨 Wenn du vermutest, dass deine WordPress Website gehackt wurde, handle in dieser Reihenfolge: 1. Zugänge sichern, 2. unbekannte Administratoren dokumentieren und sperren, 3. vollständiges Backup der kompromittierten Version erstellen, 4. Malware-Scan und Log-Analyse durchführen, 5. Core, Plugins und Themes aus sauberen Quellen ersetzen, 6. Datenbank, Uploads, Cronjobs und Benutzer prüfen, 7. sauberes Backup wiederherstellen oder manuell bereinigen, 8. 2FA, WAF, Backups, Monitoring und Update-Prozess aktivieren.

⚠️ Lösche nicht sofort wahllos Dateien. Unüberlegtes Löschen kann Beweise, Logs oder noch funktionierende Wiederherstellungspunkte zerstören.

Was sind WordPress Hacker Angriffe? Die wichtigsten Angriffstypen und ihre Auswirkungen auf Website, SEO, Daten und Vertrauen.

Ein WordPress-Hack ist jede unautorisierte Veränderung oder Nutzung deiner Website. Das kann ein neues Admin-Konto sein, manipulierte Datenbankeinträge, eingeschleuste Malware, fremde Weiterleitungen, Spam-Inhalte, Phishing-Seiten, gestohlene Zugangsdaten oder eine Backdoor, über die Angreifer später erneut Zugriff erhalten. Ein Hack muss nicht sichtbar sein. Oft ist er bewusst unauffällig, weil Angreifer die kompromittierte Website möglichst lange nutzen wollen: für Spam, Linkmanipulation, Weiterleitungen, Datenabgriff, Botnetze, Krypto-Mining, Malware-Verteilung oder E-Mail-Phishing.

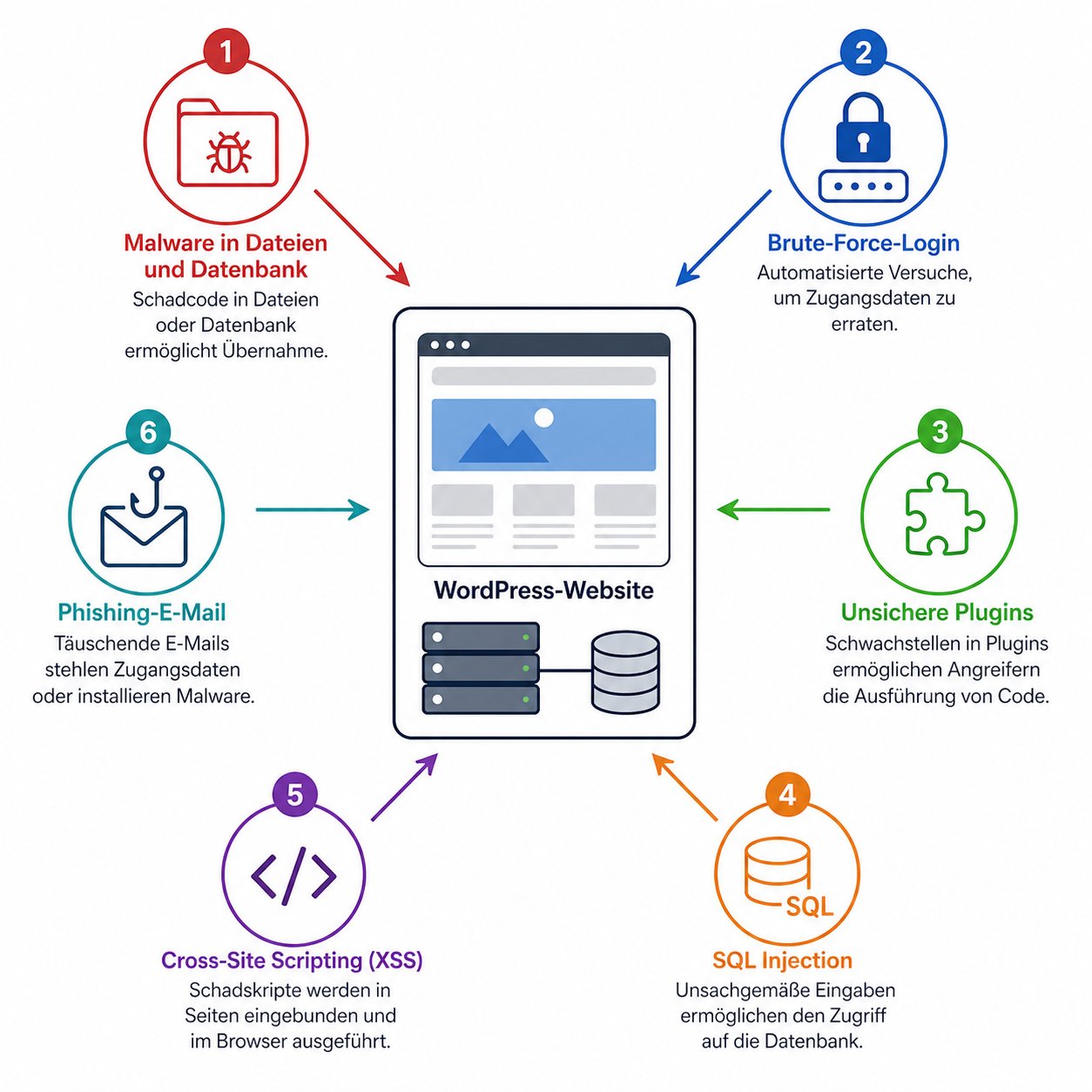

Die häufigste Variante ist ein WordPress Hack durch Malware. Malware kann in PHP-Dateien, Theme-Templates, Plugin-Dateien, Upload-Verzeichnissen, Datenbankfeldern, Widgets oder versteckten Must-Use-Plugins liegen. Typische Muster sind verschleierte Funktionen, zufällige Dateinamen, manipulierte .htaccess-Regeln, externe Skripte, fremde iframes und Backdoors in scheinbar normalen Dateien. Die Auswirkungen reichen von SEO-Spam bis zu vollständiger Website-Übernahme.

Ein weiterer großer Bereich sind Brute-Force-Angriffe. Dabei testen Bots automatisiert Kombinationen aus Benutzername und Passwort. Sie greifen nicht nur /wp-login.php an, sondern auch XML-RPC, REST-Endpunkte, bekannte Autoren-Namen oder Login-Formulare von Mitgliedschafts-Plugins. Wenn Passwörter wiederverwendet wurden, kein 2FA aktiv ist oder Login-Versuche unbegrenzt möglich sind, kann ein solcher Angriff erfolgreich sein. Selbst wenn er scheitert, kann er die Website stark belasten.

Unsichere Plugins sind ein besonders wichtiger Risikofaktor. Plugins erweitern WordPress um Formulare, Shops, Caching, SEO, Buchungen, Mitgliedschaften, Page Builder, Pop-ups oder Schnittstellen. Jedes Plugin fügt Code hinzu, der gepflegt, aktualisiert und abgesichert werden muss. Ein veraltetes Formular-Plugin kann Dateiuploads falsch prüfen, ein Mitglieder-Plugin kann Rollen nicht korrekt validieren, ein Cache-Plugin kann unsichere Eingaben verarbeiten, und ein aufgegebenes Plugin kann bekannte Lücken enthalten. Deshalb ist wordpress plugin hack schutz immer auch Plugin-Hygiene.

Bei SQL Injection versuchen Angreifer, Datenbankbefehle über Eingaben einzuschleusen. Gelingt das, können sie Daten lesen, verändern oder löschen. In WordPress betrifft das vor allem unsichere Plugins, Themes oder individuelle Entwicklungen, die Benutzereingaben nicht korrekt vorbereiten. Bei Cross-Site Scripting, kurz XSS, wird JavaScript in eine vertrauenswürdig wirkende Seite eingeschleust. Das ist besonders kritisch, wenn Administratoren betroffen sind, weil Skripte im Kontext einer eingeloggten Sitzung Aktionen auslösen können.

Auch WordPress Hack Email Phishing ist relevant. Angreifer nutzen kompromittierte Kontaktformulare, SMTP-Zugänge oder gefälschte Passwort-Reset-Mails, um Zugangsdaten zu stehlen. Eine täuschend echte E-Mail kann Administratoren auf eine falsche Login-Seite führen. Deshalb sollte man Reset-Mails, Admin-Benachrichtigungen und unerwartete Login-Hinweise nie blind anklicken, sondern die Website direkt über eine bekannte Adresse öffnen.

Wie erkenne ich einen WordPress Hack? Konkrete Erkennungssignale, technische Prüfungen und typische Fehlalarme.

Die Frage wie erkenne ich WordPress Hack lässt sich nicht mit einem einzigen Symptom beantworten. Ein Hack kann sehr auffällig sein, etwa durch eine veränderte Startseite, eine Browserwarnung oder eine Meldung deines Hosters. Er kann aber auch lange verborgen bleiben. Besonders gefährlich sind Angriffe, die nur Suchmaschinen, mobilen Besuchern, bestimmten Ländern oder nicht eingeloggten Nutzern manipulierte Inhalte zeigen. Deshalb solltest du sichtbare Symptome und technische Prüfungen kombinieren.

Ein starkes Warnsignal sind unerwartete Änderungen. Prüfe, ob neue Seiten, Beiträge, Menüs, Weiterleitungen, Banner, Pop-ups, Benutzer oder Widgets existieren, die niemand im Team erstellt hat. Achte auf fremdsprachige Inhalte, Casino-, Pharma-, Kredit- oder Erwachsenen-Keywords, versteckte Links im Footer, neue Dateien mit zufälligen Namen und Template-Änderungen in header.php, footer.php oder functions.php. Auch ein plötzlich aktivierter Theme-Editor oder neue Must-Use-Plugins können verdächtig sein.

Verdächtige E-Mail-Benachrichtigungen sind ebenfalls wichtig. Wenn du unerwartete Passwort-Reset-Mails, Benachrichtigungen über neue Benutzer, Login-Hinweise, geänderte Admin-Adressen oder Plugin-Aktivierungen erhältst, solltest du sofort prüfen, ob diese Aktionen legitim waren. Öffne deine Website nicht über Links aus solchen Mails, sondern tippe die bekannte Admin-Adresse selbst ein. Bei einem wordpress password reset email hack kann eine gefälschte Mail genau so aussehen, als käme sie von WordPress oder vom Hoster.

Unbekannte Benutzer sind eines der klarsten Erkennungssignale. Gehe zu Benutzer → Alle Benutzer und filtere nach Administratoren. Jeder Admin-Account muss einer realen Person, einem Dienstkonto oder einem klar dokumentierten Zweck zugeordnet sein. Angreifer verwenden oft unauffällige Namen wie support, system, wp_update, backup, editor oder admin2. Prüfe E-Mail-Adressen, Registrierungszeitpunkte, Rollen und letzte Aktivitäten. Wenn du unsicher bist, entziehe zunächst Administratorrechte, dokumentiere den Account und lösche ihn erst nach Prüfung.

Technische Hinweise findest du in Dateien, Logs und Datenbank. Suche nach PHP-Dateien in /wp-content/uploads/, ungewöhnlichen Änderungen an .htaccess, fremden Einträgen in wp-config.php, verdächtigen Cronjobs und massenhaften POST-Anfragen an wp-login.php oder xmlrpc.php. Ein gutes wordpress hack erkennung software oder wordpress malware scan tool kann bekannte Malware-Signaturen, veränderte Core-Dateien und verdächtige Funktionen melden. Treffer wie base64_decode, eval oder gzinflate sind nicht automatisch bösartig, aber sie verdienen manuelle Prüfung.

Auch externe Signale sind relevant. Google Search Console kann gehackte Inhalte, Malware oder manuelle Maßnahmen melden. Browser können Warnseiten anzeigen. Kunden berichten vielleicht, dass sie auf fremde Seiten weitergeleitet werden. Dein Hoster meldet hohe CPU-Last, Spam-Versand oder verdächtige Prozesse. SEO-Tools zeigen plötzlich viele neue indexierte URLs. Wenn mehrere Signale zusammenkommen, solltest du den Vorfall wie einen echten Hack behandeln, bis das Gegenteil bewiesen ist.

- 🔎 Neue Administratoren, unbekannte E-Mail-Adressen oder veränderte Rollen.

- 🔎 Unerklärliche Weiterleitungen, fremde Pop-ups oder Spam-Keywords.

- 🔎 Google Search Console meldet Malware, gehackte Inhalte oder Sicherheitsprobleme.

- 🔎 Hoster meldet Spam, Phishing, hohe CPU-Last oder verdächtige Dateien.

- 🔎 Dateiänderungen an Core, Theme, Plugin,

.htaccessoderwp-config.php. - 🔎 Viele fehlgeschlagene Logins oder Logins aus ungewöhnlichen Ländern.

- 🔎 Passwort-Reset-Mails, die niemand ausgelöst hat.

- 🔎 PHP-Dateien im Upload-Ordner oder unbekannte Cronjobs.

WordPress Hacker durch unsichere Plugins Warum Erweiterungen häufige Einfallstore sind und wie du Plugin-Risiken reduzierst.

Viele WordPress-Installationen werden nicht über den WordPress-Core kompromittiert, sondern über Plugins. Das liegt daran, dass Plugins tief in das System eingreifen können: Sie verarbeiten Formulare, Dateien, Zahlungsdaten, Benutzerrollen, Ajax-Anfragen, REST-Endpunkte, Shortcodes, Datenbankabfragen und externe APIs. Jede dieser Funktionen kann zur Schwachstelle werden, wenn sie nicht sauber entwickelt, gepflegt und aktualisiert wird. Ein wordpress hack durch compromised plugin ist deshalb kein Sonderfall, sondern ein typisches Szenario.

Besonders riskant sind Plugins mit Dateiuploads, Benutzerregistrierung, Mitgliedschaftsfunktionen, Formularen, Caching, Import/Export, Page Buildern und Shop-Erweiterungen. Wenn ein Formular-Plugin Uploads falsch prüft, kann ein Angreifer eine ausführbare Datei hochladen. Wenn ein Mitglieder-Plugin Rollen serverseitig nicht validiert, kann ein normaler Nutzer Administratorrechte erhalten. Wenn ein Plugin SQL-Abfragen unsicher baut, entsteht eine Injection-Lücke. Wenn ein Plugin aufgegeben wurde, werden bekannte Schwachstellen möglicherweise nie geschlossen.

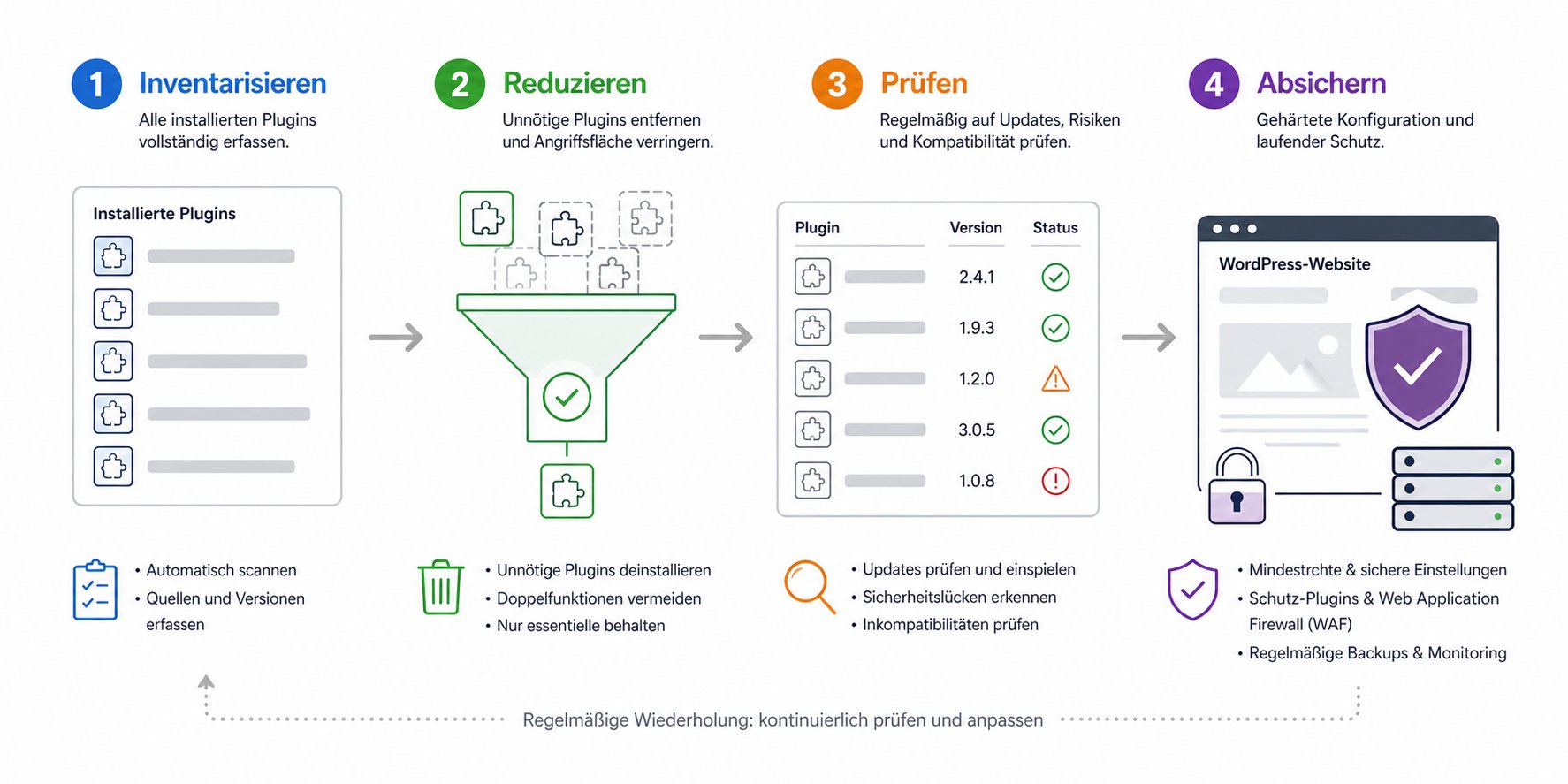

WordPress Plugin Hack Schutz beginnt nicht mit der Installation möglichst vieler Security-Plugins, sondern mit einer Inventur. Liste alle aktiven und inaktiven Plugins, ihre Versionen, Quellen, Aufgaben, Verantwortlichen und geschäftliche Bedeutung. Lösche inaktive Plugins vollständig, wenn sie nicht für Rollback oder Analyse benötigt werden. Deaktiviert bedeutet nicht automatisch ungefährlich, denn Dateien liegen weiterhin auf dem Server. Reduziere doppelte Funktionen, etwa mehrere Formular-Plugins, mehrere Slider oder mehrere Caching-Lösungen.

Vor jeder neuen Installation solltest du prüfen: Wann wurde das Plugin zuletzt aktualisiert? Ist es mit deiner WordPress-Version getestet? Wie viele aktive Installationen hat es? Gibt es Support-Aktivität? Gibt es bekannte Schwachstellen? Ist der Anbieter seriös? Wird die Funktion wirklich benötigt? Ein Plugin aus dem offiziellen WordPress Plugin-Verzeichnis ist nicht automatisch perfekt, aber die Quelle ist transparenter als unbekannte ZIP-Dateien aus Foren. Premium-Plugins solltest du nur aus offiziellen Anbieter-Accounts beziehen, nicht aus Nulled-Quellen.

Nulled Themes und Nulled Plugins sind ein massives Risiko. Sie werden oft mit Backdoors, versteckten Links oder Loadern ausgeliefert. Der vermeintlich gesparte Lizenzpreis kann zu Malware, Datenverlust, Ranking-Schäden und rechtlichen Problemen führen. Wenn du nicht sicher bist, ob ein Plugin sauber ist, ersetze es durch eine frische Kopie aus einer offiziellen Quelle. Prüfe außerdem Must-Use-Plugins unter /wp-content/mu-plugins/, denn dort verstecken Angreifer gerne dauerhaft aktive Dateien.

Für laufende Kontrolle helfen Vulnerability-Datenbanken und Scanner. WPScan stellt WordPress-spezifische Schwachstellendaten bereit. Sicherheitslösungen wie Wordfence, Sucuri, Solid Security oder Jetpack Protect können ebenfalls verwundbare Komponenten melden. Entscheidend ist der Prozess danach: Warnung bewerten, Backup erstellen, Staging testen, Update einspielen, Funktion prüfen und Änderung dokumentieren. Ein ignorierter Sicherheitsalert ist fast so gefährlich wie gar kein Scanner.

WordPress Hacker durch SQL Injection Mechanismus, Auswirkungen und Schutzmaßnahmen gegen Datenbankangriffe.

SQL Injection ist eine der bekanntesten Web-Schwachstellen und bleibt relevant, weil dynamische Websites Datenbanken nutzen. In WordPress liegen Beiträge, Seiten, Benutzer, Optionen, WooCommerce-Bestellungen, Formularinhalte, Kommentare und Plugin-Daten in MySQL oder MariaDB. Eine SQL-Injection-Schwachstelle entsteht, wenn Benutzereingaben ungeprüft oder unzureichend vorbereitet in eine Datenbankabfrage gelangen. Der Angreifer versucht, die ursprünglich geplante Abfrage zu verändern und eigene Befehle einzuschleusen.

Ein vereinfachtes Beispiel: Ein unsicheres Plugin nimmt einen URL-Parameter wie ?id=123 und baut daraus direkt eine Datenbankabfrage. Gibt ein Angreifer statt einer Zahl eine manipulierte Zeichenkette ein, kann die Abfrage zusätzliche Bedingungen oder Befehle enthalten. In modernen Angriffen sind die Payloads oft komplexer, aber das Prinzip bleibt gleich: Daten, die von außen kommen, dürfen niemals als Befehl interpretiert werden.

Die Folgen können gravierend sein. Ein erfolgreicher Angriff kann Benutzerlisten, E-Mail-Adressen, Passwort-Hashes, Bestelldaten, private Inhalte oder Formularnachrichten auslesen. Er kann Daten verändern, neue Administratoren anlegen, Spam in Beiträge einfügen oder Konfigurationen manipulieren. In Kombination mit anderen Schwachstellen kann SQL Injection zur vollständigen Website-Übernahme beitragen. Wenn Logs ungewöhnliche Parameter, Datenbankfehler, wiederholte Requests mit Sonderzeichen oder plötzliche Datenänderungen zeigen, sollte SQL Injection geprüft werden.

Für Betreiber besteht der wichtigste Schutz darin, Core, Plugins und Themes aktuell zu halten, unsichere Erweiterungen zu entfernen und individuelle Entwicklungen reviewen zu lassen. Entwickler sollten konsequent vorbereitete Abfragen, WordPress-Funktionen wie $wpdb->prepare(), Nonces, Capability-Prüfungen, Eingabevalidierung und kontextbezogenes Escaping verwenden. Der Datenbankbenutzer sollte nur die Rechte besitzen, die WordPress wirklich braucht. Minimale Rechte verhindern nicht jede Schwachstelle, begrenzen aber mögliche Schäden.

Eine Web Application Firewall kann typische SQL-Injection-Muster blockieren, ersetzt aber keinen sicheren Code. Sie ist eine zusätzliche Schutzschicht, besonders wenn eine Plugin-Lücke öffentlich wird, bevor du patchen kannst. Kombiniere WAF-Regeln mit schnellen Updates, Backups, Monitoring und Log-Analyse. Wenn Kundendaten betroffen sein könnten, solltest du zusätzlich prüfen, ob Datenschutz- oder Meldepflichten bestehen.

- 🗃️ WordPress Core, Plugins und Themes zeitnah aktualisieren.

- 🗃️ Keine unbekannten Snippets aus Foren in Produktivseiten einsetzen.

- 🗃️ Bei Custom Code vorbereitete Statements und WordPress-Sicherheitsfunktionen nutzen.

- 🗃️ Datenbanknutzer nicht mit unnötigen Root- oder Admin-Rechten betreiben.

- 🗃️ WAF aktivieren, um bekannte Injection-Muster früh zu blockieren.

- 🗃️ Datenbanktabellen nach neuen Benutzern, Spam, manipulierten Optionen und fremden Skripten prüfen.

WordPress-Hack durch Cross-Site Scripting Was XSS bedeutet, warum es gefährlich ist und wie du es verhinderst.

Cross-Site Scripting, kurz XSS, ist eine Angriffsart, bei der bösartiges JavaScript in eine vertrauenswürdig wirkende Website eingeschleust wird. Für WordPress ist das besonders relevant, weil Inhalte aus vielen Quellen angezeigt werden: Beiträge, Kommentare, Widgets, Shortcodes, Formularfelder, Plugin-Einstellungen, Benutzerprofile, Suchanfragen, URL-Parameter und Admin-Seiten. Wenn Eingaben nicht korrekt validiert und Ausgaben nicht passend escaped werden, kann ein Skript im Browser von Besuchern oder Administratoren ausgeführt werden.

Es gibt mehrere Formen. Bei stored XSS wird der Schadcode dauerhaft gespeichert, etwa in einem Kommentar, einer Bewertung, einer Plugin-Option oder einem Datenbankfeld. Jeder Aufruf der betroffenen Seite lädt das Skript. Bei reflected XSS wird der Code über einen Link oder Parameter ausgelöst und direkt in der Antwort reflektiert. Bei DOM-basiertem XSS entsteht das Problem im Browser, wenn JavaScript unsichere Daten aus URL, Hash oder Dokument verarbeitet.

Die Risiken sind erheblich. Ein Skript kann Phishing-Overlays einblenden, Besucher auf fremde Seiten leiten, Formularinhalte auslesen, Admin-Aktionen auslösen oder Sicherheitsmechanismen umgehen. Besonders kritisch wird es, wenn ein eingeloggter Administrator die betroffene Seite öffnet. Dann läuft der Code im Kontext einer privilegierten Sitzung. In Kombination mit wordpress hack email phishing können Angreifer täuschend echte Login-Fenster anzeigen oder Passwort-Reset-Prozesse imitieren.

Schutz beginnt bei sauberer Entwicklung. Daten sollten beim Speichern validiert und beim Ausgeben kontextbezogen escaped werden. WordPress bietet dafür Funktionen wie esc_html(), esc_attr(), esc_url() und wp_kses(). Betreiber sollten keine unnötigen Rollen mit ungefiltertem HTML ausstatten, Kommentarbereiche moderieren, Formular-Plugins aktuell halten und Custom-Code prüfen lassen. Auch externe Skripte aus Tag Managern, Chat-Tools, Ads, Consent-Bannern oder CDN-Quellen sollten dokumentiert und regelmäßig überprüft werden.

Erkennung ist nicht immer einfach. Achte auf fremde Skript-Tags, Pop-ups, Browserwarnungen, unerklärliche Weiterleitungen, neue externe Domains im Quellcode oder Netzwerk-Requests und Nutzerberichte über falsche Login-Fenster. Prüfe die Seite sowohl eingeloggt als auch ausgeloggt, mobil und desktop, mit unterschiedlichen Referrern und Browsern. Manche Angriffe zeigen Schadcode nur bestimmten Besuchern, um Entdeckung zu erschweren.

- 🧼 Eingaben validieren und Ausgaben immer passend escapen.

- 🧼 Keine unnötigen Rollen mit

unfiltered_htmlausstatten. - 🧼 Kommentar-, Formular- und Bewertungsfunktionen moderieren.

- 🧼 Externe Skripte aus Analytics, Ads, Chat, Consent und CDN dokumentieren.

- 🧼 Custom Themes, Shortcodes und Ajax-Endpunkte reviewen lassen.

- 🧼 Admins für Phishing-Overlays und unerwartete Login-Fenster sensibilisieren.

WordPress Hack durch Brute-Force-Angriff Wie Login-Angriffe funktionieren und wie du dein Admin-Panel schützt.

Ein wordpress hack durch brute force ist technisch simpel und trotzdem gefährlich. Bots versuchen automatisiert, sich mit bekannten Benutzernamen und Passwortlisten einzuloggen. Sie nutzen Daten aus früheren Leaks, Standardnamen wie admin, Wörterbücher, häufige Muster und verteilte IP-Adressen. Wenn Passwörter schwach sind, wiederverwendet wurden oder kein zweiter Faktor aktiv ist, kann der Angriff erfolgreich sein. Selbst wenn er scheitert, kann er Serverlast erzeugen und die Website verlangsamen.

Brute Force betrifft nicht nur /wp-login.php. Auch XML-RPC kann für Login-Versuche genutzt werden. Zusätzlich versuchen Bots, Benutzernamen aus Autorenarchiven, REST-API-Ausgaben oder öffentlichen Profilen abzuleiten. Deshalb ist es nicht ausreichend, nur den Login-Pfad umzubenennen. Ein guter wordpress admin login hack schutz kombiniert starke Passwörter, 2FA, Rate Limiting, Login-Protokolle, Rollenmodell und serverseitige Schutzmaßnahmen.

Die Basis sind starke, einzigartige Passwörter. Jeder Administrator sollte ein langes Passwort aus einem Passwortmanager verwenden. Passwörter dürfen nicht mehrfach genutzt werden. Wenn ein Redakteur dasselbe Passwort bei einem alten SaaS-Dienst verwendet und dieser Dienst kompromittiert wird, kann das WordPress-Login indirekt gefährdet sein. Für Administratoren, Shop-Manager, Agenturzugänge und Hosting-Konten sollte Zwei-Faktor-Authentifizierung Pflicht sein.

Zusätzlich solltest du Login-Versuche begrenzen, verdächtige IP-Muster blockieren und Benachrichtigungen für erfolgreiche Admin-Logins aktivieren. Eine WAF oder ein CDN kann viele Angriffe abfangen, bevor sie PHP und Datenbank belasten. Sicherheitsplugins können lokale Sperren, 2FA, Login-Protokolle und Alerts bereitstellen. Achte aber darauf, Notfallzugänge und Backup-Codes sicher zu dokumentieren, damit du dich nicht selbst aussperrst.

Bei Teams ist Nachvollziehbarkeit entscheidend. Geteilte Admin-Konten sind bequem, aber riskant. Jeder Nutzer braucht ein eigenes Konto, die passende Rolle und eine klare Verantwortlichkeit. Entferne alte Agenturzugänge, ehemalige Mitarbeitende und nicht mehr benötigte Dienstkonten. Je weniger privilegierte Konten existieren, desto kleiner ist die Angriffsfläche.

- 🔐 2FA für alle Administratoren und Shop-Manager aktivieren.

- 🔐 Lange, einzigartige Passwörter über Passwortmanager verwenden.

- 🔐 Login-Versuche begrenzen und auffällige IP-Muster blockieren.

- 🔐 XML-RPC deaktivieren oder einschränken, wenn nicht benötigt.

- 🔐 Autorenslugs und sichtbare Benutzernamen prüfen.

- 🔐 Erfolgreiche Admin-Logins protokollieren.

- 🔐 Geteilte Admin-Konten abschaffen.

WordPress Passwort zurücksetzen: Wie das geht Admin-Passwort über Login, Backend, Datenbank, WP-CLI oder Hosting zurücksetzen.

Die Suchanfrage wordpress admin passwort zurücksetzen entsteht oft in Stresssituationen: Das Login funktioniert nicht, die Reset-Mail kommt nicht an, die Admin-Adresse wurde geändert oder das Admin-Panel wirkt kompromittiert. WordPress bietet mehrere Wege, ein Passwort zurückzusetzen. Welcher Weg passt, hängt davon ab, welche Zugänge du noch kontrollierst. Wichtig ist: Wenn ein Hack möglich ist, musst du nicht nur das WordPress-Passwort ändern, sondern auch Hosting, SFTP, SSH, Datenbank, E-Mail, SMTP, CDN und externe Dienstkonten absichern.

Weg 1: Passwort über Passwort vergessen zurücksetzen. Öffne die bekannte Login-Seite deiner Website, klicke auf Passwort vergessen und gib Benutzername oder E-Mail-Adresse ein. WordPress sendet einen Reset-Link an die hinterlegte Adresse. Das ist der einfachste Weg, wenn die E-Mail-Adresse korrekt ist und dein Mailkonto nicht kompromittiert wurde. Prüfe aber genau Absender und Zieladresse. Bei einem wordpress password reset email hack können gefälschte Mails im Umlauf sein. Öffne die Website lieber manuell und nutze keine ungeprüften Links.

Weg 2: Passwort im Admin-Panel ändern. Wenn du noch eingeloggt bist, gehe zu Benutzer → Profil oder als Administrator zu Benutzer → Alle Benutzer. Erzeuge ein neues starkes Passwort und melde aktive Sitzungen ab. Danach solltest du prüfen, ob die E-Mail-Adresse des Accounts korrekt ist, ob unbekannte Administratoren existieren und ob Rollen manipuliert wurden. Nach einem Hack reicht es nicht, nur dein eigenes Passwort zu ändern. Alle privilegierten Konten müssen geprüft und zurückgesetzt werden.

Weg 3: Passwort über Datenbankverwaltung setzen. Wenn du keinen Zugriff auf das Backend hast, kannst du über phpMyAdmin oder ein Hosting-Panel die Datenbank öffnen. Suche die Tabelle wp_users oder die entsprechende Tabelle mit individuellem Prefix, finde den betroffenen Benutzer und ändere das Passwortfeld. Viele Hoster bieten eine MD5-Funktion an; WordPress aktualisiert den Hash beim nächsten Login. Danach solltest du dich sofort anmelden und über WordPress selbst ein neues starkes Passwort speichern. Erstelle vorher ein Datenbank-Backup, denn Fehler in der Datenbank können die Seite beschädigen.

Weg 4: Passwort über WP-CLI zurücksetzen. Wenn du SSH-Zugang hast, ist WP-CLI oft sauberer als manuelle Datenbankänderungen. Typisch ist ein Befehl wie wp user update USERNAME --user_pass='NEUES-LANGES-PASSWORT'. Verwende dabei keine Passwörter, die dauerhaft in Shell-History oder Deployment-Logs landen. Viele professionelle Hoster unterstützen WP-CLI und können den korrekten Pfad bereitstellen.

Weg 5: Hosting-Support oder Backup nutzen. Wenn dein wordpress administrator passwort zurücksetzen login nicht möglich ist, weil E-Mail, Datenbank oder Admin-Panel manipuliert wurden, kontaktiere den Hoster. Bitte um Prüfung von Server-Logs, Wiederherstellung eines sauberen Backups und Sperrung verdächtiger Zugänge. Nach erfolgreichem Reset solltest du die Website nicht sofort normal weiterbetreiben, sondern Benutzer, Plugins, Themes, Dateien, Uploads und Malware prüfen.

Nach jedem Reset gilt: 2FA aktivieren, alle Sessions beenden, unbekannte Admins sperren, Security Keys in wp-config.php erneuern, Passwortmanager nutzen und Zugangsdaten niemals per Klartext versenden. Wenn ein E-Mail-Konto kompromittiert war, muss auch dieses mit neuem Passwort und 2FA gesichert werden, sonst kann der Angreifer erneut Reset-Links abfangen.

- ✅ Alle Admin-Sitzungen abmelden.

- ✅ 2FA für privilegierte Rollen aktivieren.

- ✅ Benutzerliste prüfen und unbekannte Admins sperren.

- ✅ Admin-E-Mail und Website-Admin-Adresse kontrollieren.

- ✅ Hosting, SFTP, Datenbank, SMTP, CDN und externe Dienste absichern.

- ✅ Passwortmanager verwenden und Passwörter nicht per E-Mail versenden.

WordPress Malware entfernen: Eine umfassende Anleitung Scan, Bereinigung, Datenbankprüfung, Wiederherstellung und Nachkontrolle.

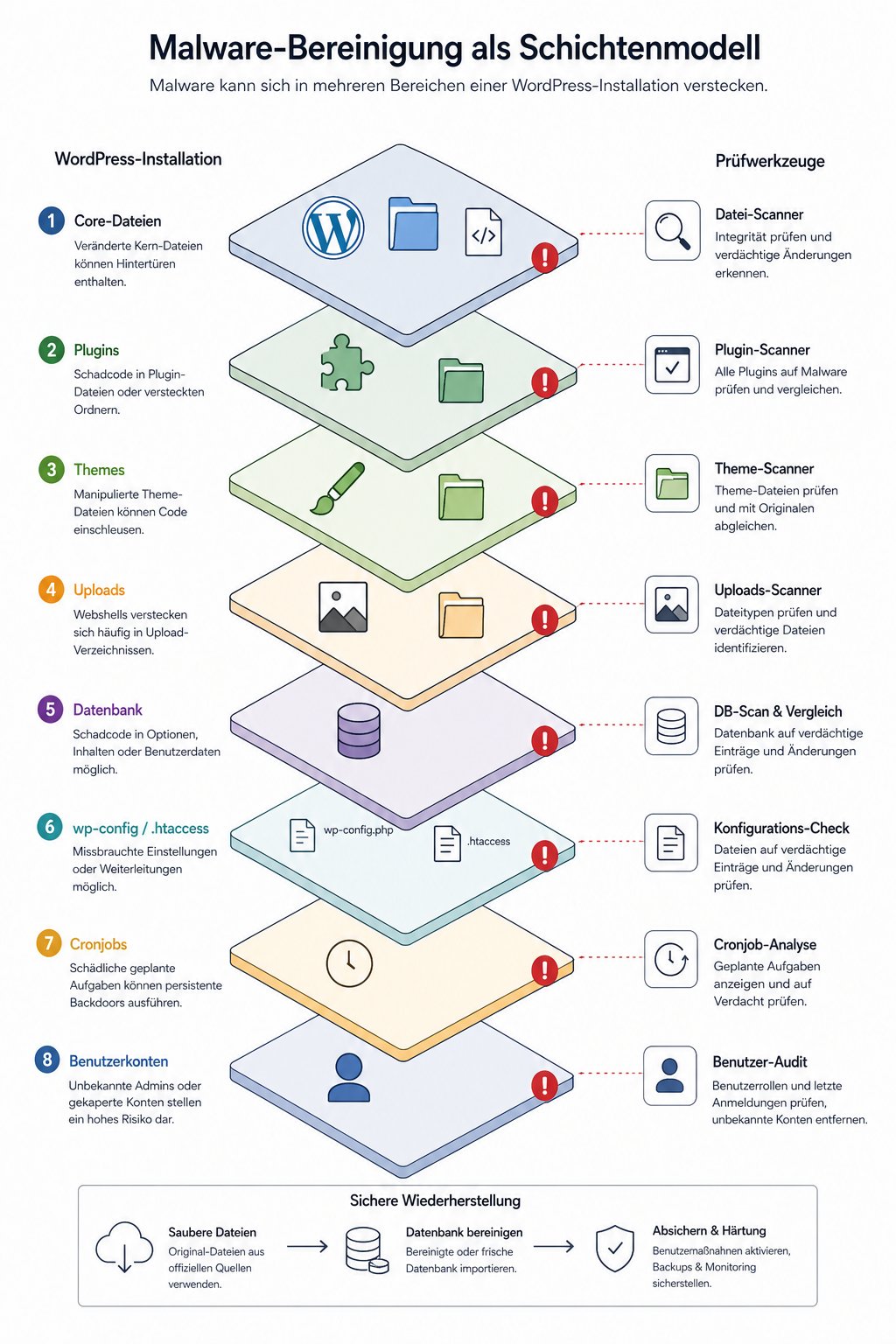

WordPress Malware entfernen ist kein einzelner Klick, sondern ein strukturierter Prozess. Ein Scanner kann Hinweise geben, aber nachhaltige Bereinigung erfordert Verständnis für Dateien, Datenbank, Benutzer, Server-Logs und Einbruchsstelle. Wenn du nur sichtbare Malware löschst, aber eine Backdoor übersiehst, ist die Website nach kurzer Zeit wieder infiziert. Deshalb lautet die Reihenfolge: isolieren, sichern, analysieren, bereinigen, wiederherstellen, härten und nachkontrollieren.

Schritt 1: Website sichern und eindämmen. Erstelle ein vollständiges Backup der kompromittierten Version, inklusive Dateien, Datenbank und Logs. Dieses Backup ist nicht für die Wiederherstellung gedacht, sondern für Analyse und Beweissicherung. Setze die Website bei starkem Befall in Wartungsmodus oder beschränke Zugriffe. Ändere Admin-, Hosting-, SFTP-, Datenbank-, SMTP- und E-Mail-Passwörter. Dokumentiere unbekannte Benutzer, verdächtige Dateien und Zeitpunkte, bevor du löschst.

Schritt 2: Scannen. Nutze ein wordpress malware scan tool wie Wordfence, Sucuri SiteCheck, Jetpack Protect, WPScan oder hosterseitige Scanner. Externe Scanner erkennen sichtbare Weiterleitungen, Malware und Blacklisting. Interne Scanner erkennen Dateiänderungen, bekannte Signaturen und verdächtige PHP-Muster. Kein Tool sieht alles. Kombiniere Scannergebnisse mit manueller Prüfung. Achte auf Dateien mit aktuellen Änderungsdaten, zufälligen Namen, PHP-Code in Uploads, verdächtige .htaccess-Regeln und unbekannte Cronjobs.

Schritt 3: Core-Dateien ersetzen. Lade WordPress frisch von der offiziellen Quelle und ersetze Core-Dateien, ohne wp-content und wp-config.php blind zu überschreiben. Viele Angreifer verändern Core-Dateien, obwohl diese leicht wiederherstellbar sind. Prüfe die Integrität. Sicherheitsplugins oder WP-CLI können Abweichungen melden. Lösche unbekannte Dateien im Root-Verzeichnis nur, wenn du ihren Zweck geprüft hast.

Schritt 4: Plugins und Themes sauber neu installieren. Lade alle Plugins und Themes aus vertrauenswürdigen Quellen neu herunter. Lösche alte Plugin-Ordner und installiere frische Kopien. Prüfe besonders functions.php, header.php, footer.php, Must-Use-Plugins und eigene Snippet-Plugins. Entferne Themes, die nicht aktiv gebraucht werden. Ein vergessenes altes Theme kann weiterhin eine Schwachstelle enthalten.

Schritt 5: Uploads prüfen. In /wp-content/uploads/ sollten normalerweise Bilder, PDFs, Videos und andere Medien liegen, aber keine ausführbaren PHP-Dateien. Suche nach .php, .phtml, .phar, verdächtigen .ico-Dateien, versteckten Ordnern und Dateien, die wie Bilder aussehen, aber Skripte enthalten. Je nach Hosting kannst du die Ausführung von PHP im Upload-Verzeichnis blockieren. Teste solche Regeln sorgfältig.

Schritt 6: Datenbank reinigen. Suche in Beiträgen, Optionen, Widgets, Menüs und Plugin-Tabellen nach fremden Skripten, iframes, Spam-Links, unbekannten Domains und Weiterleitungen. Prüfe siteurl, home, aktive Plugins, Cron-Einträge, Benutzerrollen und Administratoren. Bei WooCommerce oder Mitgliederseiten musst du vorsichtig sein, damit keine Bestellungen, Kundenkonten oder Leads beschädigt werden. Arbeite immer mit Datenbank-Backups.

Schritt 7: Nachkontrolle. Scanne erneut, rufe die Website in verschiedenen Browsern und Geräten auf, prüfe Google Search Console, Server-Logs, Sicherheitsplugin-Meldungen und indexierte Seiten. Wenn Browser oder Suchmaschinen Warnungen zeigen, beantrage erst nach bestätigter Bereinigung eine Überprüfung. Reiche keinen Review ein, solange die Ursache ungeklärt ist.

🧰 Scanner sind Diagnosewerkzeuge, keine Magie. Ein Antivirus- oder Malware-Scanner erkennt bekannte Muster, Hash-Abweichungen, verdächtige Funktionen und öffentliche Blacklist-Signale. Er kann aber nicht immer bewerten, ob individueller Projektcode legitim oder bösartig ist. Nutze Scanner deshalb als Startpunkt und kombiniere sie mit manueller Prüfung, frischen Dateien aus offiziellen Quellen und sauberer Wiederherstellung.

- Externer Scan: sichtbare Malware, Redirects, Blacklist-Status.

- Interner Scan: Dateiänderungen, Backdoors, verdächtige PHP-Funktionen.

- Serverseitiger Scan: Malware außerhalb von WordPress und Mailqueues.

- Log-Analyse: wahrscheinlicher Einbruchspfad und Zeitpunkt.

WordPress Sicherheitsplugins: Empfehlungen Welche Tools helfen, welche Funktionen wichtig sind und wo Plugin-Schutz Grenzen hat.

WordPress Security Plugin Empfehlungen sollten nicht als pauschale Rangliste verstanden werden. Das passende Plugin hängt von Website-Typ, Hosting, Teamgröße, Budget, Compliance-Anforderungen und vorhandener Infrastruktur ab. Ein Blog braucht andere Kontrollen als ein WooCommerce-Shop mit Kundendaten, ein Mitgliederportal oder eine Multisite. Trotzdem gibt es etablierte Werkzeuge, die in vielen Projekten sinnvoll sind, sofern sie korrekt konfiguriert werden.

Wordfence ist bekannt für Endpoint Firewall, Malware-Scanner, Login-Schutz, 2FA und Live-Traffic-Ansichten. Es eignet sich für Betreiber, die Datei-Integritätsprüfungen, Login-Schutz und detaillierte Warnungen direkt in WordPress verwalten wollen. Achte darauf, Benachrichtigungen sinnvoll zu konfigurieren, damit wichtige Alerts nicht in einer Flut aus E-Mails untergehen.

Sucuri Security bietet Auditing, Malware-Scanning, Core-Integritätsprüfung, Hardening-Funktionen, Post-Hack-Optionen und E-Mail-Alerts. Sucuri ist besonders interessant, wenn du externe Scans, Härtung und Monitoring kombinieren möchtest. Die externe Sucuri-Firewall ist ein zusätzlicher Dienst und sollte von der kostenlosen Plugin-Funktion unterschieden werden.

Solid Security fokussiert unter anderem auf Login-Schutz, Zwei-Faktor-Authentifizierung, Lockouts, Benutzer-Sicherheitsprofile und Sicherheits-Dashboards. Es eignet sich gut für Teams, die Benutzerhygiene und Brute-Force-Schutz stärker operationalisieren wollen. Prüfe vor aggressiven Regeln, ob Redakteure, Shopsysteme, APIs oder Agenturzugänge beeinträchtigt werden.

Jetpack Protect scannt WordPress Core, Plugins und Themes auf Schwachstellen und warnt vor Sicherheitsrisiken. Für Betreiber, die einen einfachen Einstieg suchen, kann das hilfreich sein. Prüfe jedoch Account-Verknüpfungen, Datenschutzanforderungen und Funktionsumfang, bevor du es in produktiven Projekten einsetzt.

WPScan ist besonders wertvoll für Schwachstelleninformationen zu WordPress Core, Plugins und Themes. Für Agenturen und Entwicklerteams hilft es, Sicherheitsentscheidungen mit Vulnerability-Daten zu stützen. WP Activity Log ist kein klassischer Malware-Entferner, aber ein starkes Monitoring-Werkzeug, weil es Logins, Rollenänderungen, Plugin-Updates und Inhaltsänderungen protokolliert.

Installiere nicht mehrere große Security-Suites gleichzeitig. Überschneidende Firewalls, Login-Regeln und Scanner können Performance-Probleme, False Positives oder Lockouts verursachen. Wähle eine Hauptlösung, ergänze sie gezielt durch spezialisierte Tools und nutze serverseitige Schutzfunktionen deines Hosters. Ein Plugin ersetzt keine Updates, keine Backups, keine sicheren Passwörter und keine saubere Rechtevergabe.

Eine Security-Suite für Firewall, Malware-Scan, 2FA und Login-Regeln.

Aktivitätslog für Logins, Rollen, Plugin-Änderungen und Inhalte.

WPScan oder vergleichbare Datenbank für bekannte Schwachstellen.

CDN/WAF, Hoster-Malwarescan, serverseitige Backups und Rate Limiting.

WordPress Website Backup nach Hack: Was tun? Saubere Wiederherstellung ohne Reinfektion.

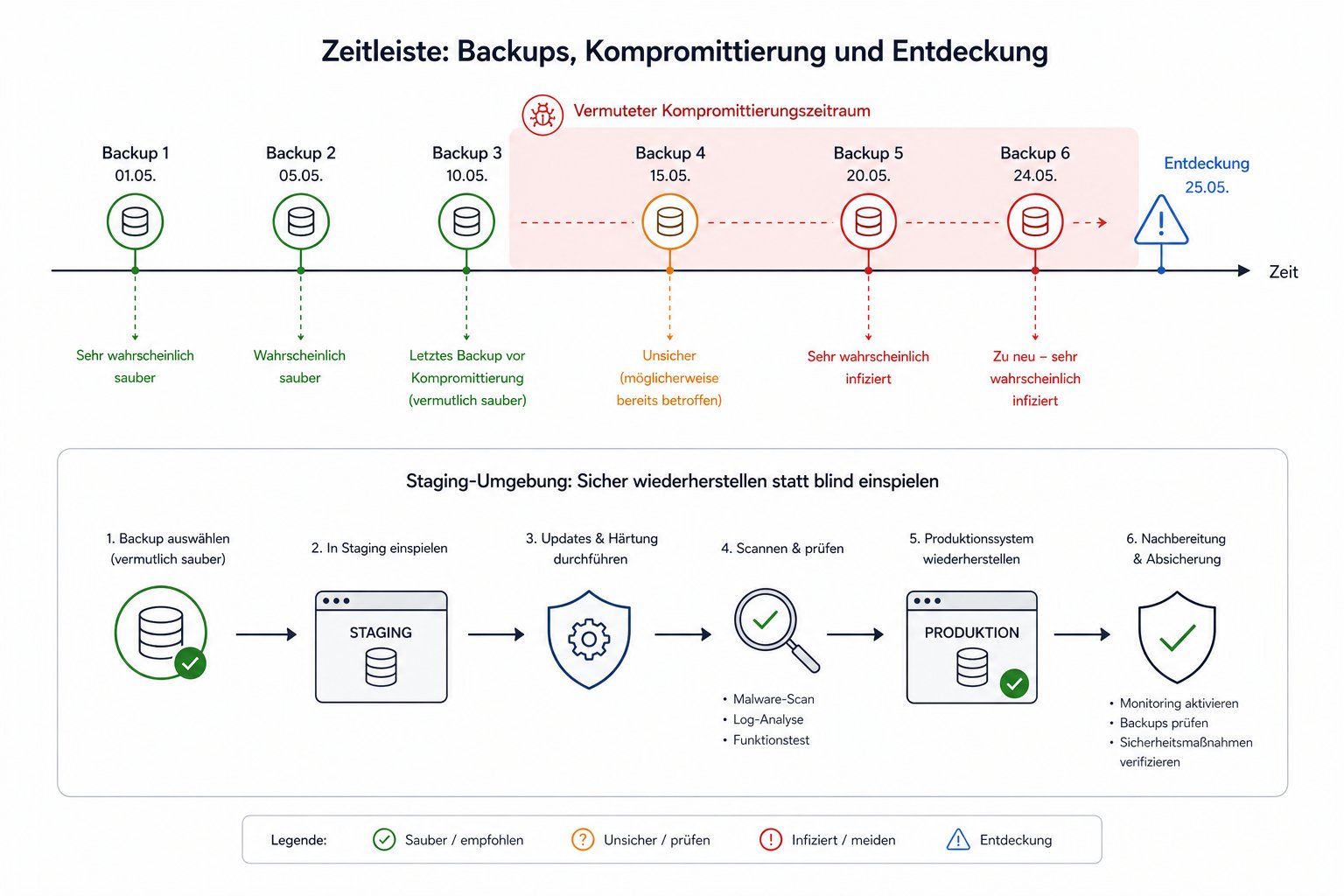

Ein wordpress website backup nach hack ist oft die schnellste Wiederherstellungsoption, aber nur, wenn du weißt, welches Backup wirklich sauber ist. Viele Betreiber spielen reflexartig das neueste Backup ein. Das ist riskant, denn ein Hack kann Tage, Wochen oder Monate unentdeckt bleiben. Wenn du ein bereits infiziertes Backup wiederherstellst, ist die Website scheinbar kurz repariert und wird danach erneut auffällig. Die wichtigste Frage lautet nicht: Welches Backup ist am neuesten? Die wichtigste Frage lautet: Welches Backup stammt sicher aus einer Zeit vor der Kompromittierung?

Beginne mit einer Zeitleiste. Wann traten erste Symptome auf? Wann meldete Google Search Console Probleme? Wann beschwerten sich Kunden? Wann wurden unbekannte Admins erstellt? Wann änderten sich verdächtige Dateien? Server-Logs, Aktivitätsprotokolle, Backup-Zeitpunkte und Plugin-Update-Historie helfen, den Einbruchszeitraum einzugrenzen. Wähle anschließend ein Backup, das vor diesem Zeitraum liegt. Bei Shops oder Mitgliederseiten musst du zusätzlich aktuelle Bestellungen, Benutzer, Leads und Inhalte sichern, damit beim Restore keine Geschäftsdaten verloren gehen.

Die ideale Wiederherstellung läuft in einer Staging-Umgebung. Spiele das vermutete saubere Backup dort ein, aktualisiere WordPress Core, Plugins und Themes, ändere alle Passwörter, entferne unnötige Erweiterungen und scanne die Staging-Seite. Erst wenn die Umgebung sauber wirkt, wird sie auf Produktion übertragen. Danach folgen erneute Scans, Google Search Console Prüfung und Monitoring. Wenn dein wordpress admin panel gehackt war, solltest du zusätzlich alle Admin-Sitzungen beenden, Security Keys erneuern und Benutzerrollen kontrollieren.

Backups müssen vollständig und getrennt gespeichert sein. Ein Dateibackup ohne Datenbank reicht nicht. Eine Datenbank ohne Uploads, Themes und Plugins ist ebenfalls unvollständig. Für WordPress brauchst du Dateien, Datenbank, Medien, Konfiguration, Webserver-Regeln, eventuell Build-Artefakte und relevante Logs. Speichere Backups außerhalb des Webroots. Backups als ZIP oder SQL-Datei in öffentlich erreichbaren Ordnern sind selbst ein Sicherheitsrisiko.

Nach der Wiederherstellung musst du die ursprüngliche Ursache beheben. Wenn ein Plugin die Lücke war und du es aus dem Backup unverändert wiederherstellst, bleibt die Website verwundbar. Aktualisiere oder ersetze das Plugin, entferne unsichere Snippets, setze 2FA durch und prüfe Dateirechte. Backups sind kein Ersatz für Härtung; sie sind der Rettungsanker, wenn Prävention und Erkennung nicht ausgereicht haben.

- 💾 Automatische tägliche Backups für dynamische Seiten, häufigere Backups für Shops.

- 💾 Mehrere Generationen aufbewahren, damit lange unentdeckte Hacks nicht alle Backups infizieren.

- 💾 Backups außerhalb des Webservers speichern.

- 💾 Restore-Tests regelmäßig durchführen, nicht nur Backup-Erstellung prüfen.

- 💾 Vor Updates manuelle Wiederherstellungspunkte erstellen.

- 💾 Dokumentieren, welche Daten nach einem Restore nachgezogen werden müssen.

WordPress Hack: Was tun, wenn deine Website gehackt ist? Die vollständige Recovery-Checkliste von Sofortmaßnahme bis Prävention.

Wenn du suchst nach wordpress website gehackt was tun, brauchst du eine klare Reihenfolge. Panik führt zu Fehlern: falsches Backup, vorschnelles Löschen, verlorene Logs, kaputte Datenbank oder erneute Infektion. Behandle den Vorfall wie ein Projekt mit Prioritäten: Zugriff sichern, Zustand dokumentieren, Website isolieren, Ursache finden, bereinigen, wiederherstellen, SEO und Reputation prüfen und anschließend härten.

1. Zugriff sichern. Ändere Passwörter für WordPress, Hosting, SFTP/FTP, SSH, Datenbank, E-Mail, SMTP, CDN, Domain-Registrar, Zahlungsanbieter und externe Dienste. Aktiviere 2FA, wo möglich. Sperre unbekannte Administratoren oder entziehe Rechte. Beende aktive Sessions. Wenn der Angreifer noch Zugriff hat, kann er jede Bereinigung rückgängig machen.

2. Zustand dokumentieren. Speichere Screenshots, Sicherheitsmeldungen, unbekannte Benutzer, verdächtige Dateien, Log-Auszüge und Zeitpunkte. Erstelle ein vollständiges Backup der kompromittierten Version. Dieses Backup ist wichtig, um die Ursache zu analysieren und bei Bedarf Nachweise zu haben. Besonders bei Kundendaten, Shops oder rechtlichen Anforderungen solltest du nichts überstürzt vernichten.

3. Website isolieren. Setze eine Wartungsseite, beschränke Zugriff per IP, deaktiviere gefährliche Funktionen oder nimm die Seite vorübergehend vom Netz, wenn sie aktiv Malware ausliefert. Bei SEO-Spam kann eine vollständige Abschaltung nicht immer nötig sein, bei Phishing, Drive-by-Malware oder Datenabfluss dagegen schon. Informiere relevante Stakeholder, damit Support, Marketing und Geschäftsführung konsistent handeln.

4. Ursache finden. Prüfe Plugin- und Theme-Versionen, bekannte Schwachstellen, Server-Logs, Login-Protokolle, neue Admins, Dateiänderungen und Datenbankmanipulationen. Frage: Kam der Angriff über ein unsicheres Plugin, gestohlene Zugangsdaten, Brute Force, SQL Injection, XSS, kompromittierte E-Mail, FTP-Zugang oder ein Nachbarprojekt auf demselben Server? Ohne Ursachenanalyse ist jede Bereinigung nur Kosmetik.

5. Bereinigen oder sauber wiederherstellen. Wenn ein sauberes Backup existiert, stelle es in Staging wieder her, aktualisiere alles und übertrage es danach kontrolliert. Wenn kein sauberes Backup existiert, ersetze Core, Plugins und Themes aus offiziellen Quellen, entferne Malware, prüfe Uploads, Datenbank, Benutzer und Konfiguration. Nutze Scanner, aber verlasse dich nicht ausschließlich auf automatische Bereinigung.

6. SEO und Reputation prüfen. Suche mit Google nach deiner Domain, prüfe indexierte Seiten, Search Console, Sitemap, Robots.txt, Weiterleitungen und strukturierte Daten. Entferne Spam-Seiten, leite gelöschte URLs korrekt, reiche saubere Sitemaps ein und beantrage eine Sicherheitsüberprüfung, wenn Warnungen bestehen. Prüfe auch E-Mail-Reputation, wenn dein Server Spam versendet hat.

7. Dauerhaft härten. Aktiviere 2FA, sichere Backups, WAF, Login-Limits, Plugin-Prozess, regelmäßige Updates, Activity Logs, Dateirechte, Deaktivierung unnötiger Editoren, sichere Security Keys und Monitoring. Mache Sicherheit zu einem wiederkehrenden Prozess, nicht zu einem einmaligen Projekt. Lege Verantwortlichkeiten fest: Wer prüft Updates? Wer erhält Alerts? Wer testet Backups? Wer entscheidet bei kritischen Sicherheitsmeldungen?

Prävention: WordPress Hacker Schutzmaßnahmen als System So baust du eine widerstandsfähige Sicherheitsroutine auf.

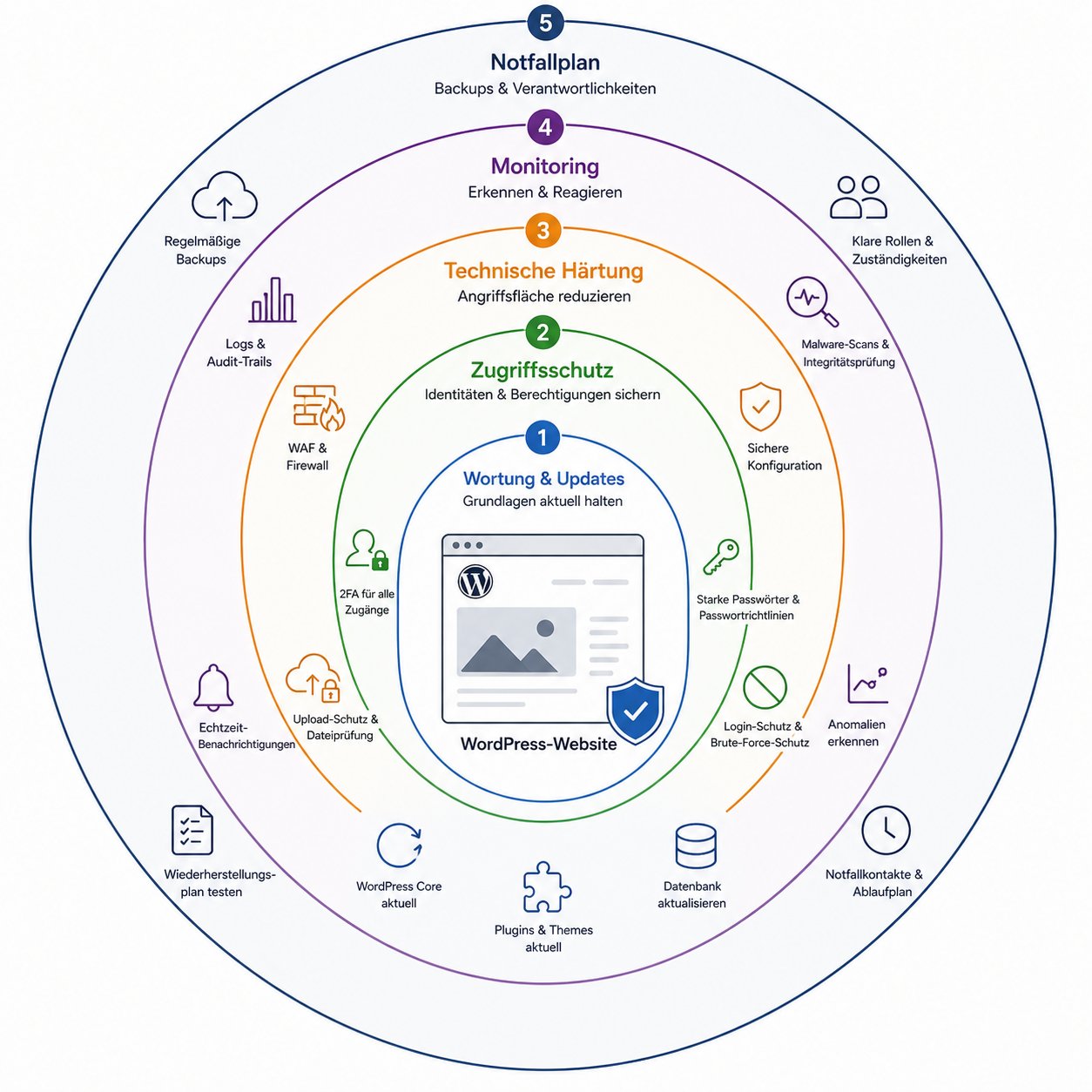

WordPress Hacker Schutzmaßnahmen funktionieren am besten als mehrschichtiges System. Stelle dir Sicherheit wie ein Gebäude vor: Ein gutes Schloss hilft, aber du brauchst auch Fensterkontakte, Brandschutz, Backups, Protokolle und klare Verantwortlichkeiten. Für WordPress bedeutet das: sichere Konten, aktuelle Software, kontrollierte Plugins, saubere Serverkonfiguration, zuverlässige Backups, Monitoring und ein Notfallplan.

Die Basis ist Wartung. Halte WordPress Core, Plugins, Themes und PHP-Version aktuell. Entferne alles, was nicht gebraucht wird. Nutze ein Staging-System, um Updates zu testen. Bei kritischen Sicherheitsupdates sollte der Prozess schnell genug sein, um nicht tagelang verwundbar zu bleiben. Für Agenturen lohnt sich ein Wartungsprotokoll mit Datum, Update, Ergebnis, Backup-ID und Verantwortlichem.

Die zweite Ebene ist Zugriffsschutz. Jeder Nutzer bekommt nur die Rolle, die er wirklich braucht. Redakteure benötigen keine Administratorrechte. Externe Dienstleister erhalten individuelle Accounts, die nach Projektende deaktiviert werden. 2FA ist Pflicht für privilegierte Rollen. Passwörter werden in einem Passwortmanager gespeichert und niemals per Klartext verschickt. Admin-E-Mail, Recovery-Codes und Hosting-Zugänge werden aktuell gehalten.

Die dritte Ebene ist technische Härtung. Deaktiviere den Datei-Editor im Backend, blockiere PHP-Ausführung in Uploads, schütze wp-config.php, setze sinnvolle Dateirechte, beschränke XML-RPC, nutze HTTPS konsequent und prüfe Security Header. Viele dieser Maßnahmen hängen vom Hosting ab. Ein guter Managed-WordPress-Host kann serverseitige WAF, Malware-Scanning, Backups, isolierte Container und Support bei Vorfällen bereitstellen.

Die vierte Ebene ist Beobachtung. Aktivitätslogs, Uptime-Monitoring, Malware-Scans, Search-Console-Meldungen und Login-Alerts zeigen dir früh, wenn etwas nicht stimmt. Alerts müssen an Personen gehen, die handeln können. Ein Postfach, das niemand liest, ist kein Sicherheitsprozess. Definiere Schwellenwerte: Wann reicht Beobachtung, wann wird ein Update sofort eingespielt, wann wird die Seite isoliert, wann wird ein externer Spezialist hinzugezogen?

Die fünfte Ebene ist Vorbereitung. Schreibe einen kurzen Incident-Response-Plan. Darin steht, wer Zugriff auf Hosting, Domain, DNS, Backups, WordPress, Zahlungsanbieter und E-Mail hat. Außerdem: Wo liegen Backups? Wie wird Staging erstellt? Wie werden Nutzer informiert? Welche rechtlichen oder Datenschutz-Schritte sind relevant? Im Ernstfall spart diese Dokumentation Stunden und verhindert Fehlentscheidungen.

Admin-Liste bereinigen, 2FA aktivieren, Passwörter rotieren, Rollen reduzieren.

Core, Plugins, Themes, PHP prüfen; unnötige Erweiterungen löschen; Staging etablieren.

Backup-Frequenz, externe Speicherung, Restore-Test und Dokumentation sicherstellen.

Security-Plugin, Activity Log, Uptime, Search Console und Alert-Empfänger einrichten.

WAF, Login-Limits, XML-RPC-Regeln, Upload-Schutz, Dateirechte und Security Header prüfen.

Hack-Simulation, Restore-Test, Rollenprüfung und Aktualisierung des Incident-Plans durchführen.

Fazit Erkennen, bereinigen, wiederherstellen und dauerhaft schützen.

Ein WordPress-Hack ist kein einzelnes Problem, sondern eine Kette aus Schwachstelle, Zugriff, Manipulation und fehlender Kontrolle. Die gute Nachricht: Die meisten Risiken lassen sich deutlich reduzieren, wenn du strukturiert vorgehst. Erkenne Warnsignale früh, reagiere kontrolliert, setze Passwörter und Zugänge zurück, entferne Malware gründlich, stelle nur saubere Backups wieder her und baue danach Schutzmaßnahmen auf, die dauerhaft funktionieren.

Die wichtigsten Punkte sind einfach, aber wirkungsvoll: Halte WordPress, Plugins und Themes aktuell. Verwende starke, einzigartige Passwörter und 2FA. Installiere nur notwendige und vertrauenswürdige Plugins. Nutze Backups mit mehreren Generationen und teste die Wiederherstellung. Aktiviere Monitoring, Malware-Scans und Login-Schutz. Prüfe Benutzerrollen regelmäßig. Dokumentiere, wer im Ernstfall welche Aufgabe übernimmt. Und vor allem: Betrachte Sicherheit nicht als einmalige Reparatur, sondern als Routine.

Wenn deine Website bereits betroffen ist, arbeite nach der Checkliste in diesem Beitrag. Wenn sie noch sauber ist, nutze den 90-Tage-Plan, um aus einer verwundbaren Installation eine robuste WordPress-Umgebung zu machen. So schützt du nicht nur deine Website, sondern auch Suchmaschinen-Sichtbarkeit, Nutzervertrauen, Kundendaten und dein Geschäftsmodell.